Miten hallita ja kehittää yrityksen tietoturvallisuutta?

Kirjoittaja:

Ella Lindroos

Arterille myönnettiin 23.6.2021. ISO 27001 -sertifikaatti. Miten standardin mukainen tietoturvallisuuden hallintajärjestelmä rakennettiin ja miten Arterilla aiomme jatkaa tietoturvallisuuden kehittämistä? Muun muassa näihin kysymyksiin vastaamme tässä blogissa. Lisäksi jaamme vinkkejä tietoturvallisuuden kehittämiseksi ja hallintajärjestelmän rakentamisen aloittamiseen.

10 vinkkiä organisaation tietoturvallisuuden kehittämiseen

1️⃣ Täydellistä tieto- tai kyberturvallisuutta ei ole. Sen sijaan toimet tulisi mitoittaa riskienhallinnan avulla organisaation toimintaan nähden hyväksyttäväksi katsottavalle riskitasolle. Näin varmistat, että panostukset kohdistetaan ensisijaisesti niihin toimiin, joista saatte tavoitteisiin nähden suurimman hyödyn.

2️⃣ Tietoturvallisuuden näkökulmasta pohdi organisaationne vahvuudet ja mahdollisuudet, sekä heikkoudet ja uhat näiden kolmen elementin osalta – ihmiset, toimintatavat ja teknologiat.

3️⃣ Muista, että teknisin keinoin saavutetulla turvallisuudella on rajansa, ja sitä on tuettava asianmukaisella osaamisella, tietoisuudella, viestinnällä ja menettelyillä.

4️⃣ Tuntemalla organisaation historian, toiminnan ja toimintaympäristön, liiketoiminnan tarpeet sekä tulevaisuuden tahtotilan, ymmärrät paremmin minkä tasoista tietoturvaa kannattaa tavoitella.

5️⃣ Riskienhallinnassa kaiken ytimessä on tietoisuus omasta toiminnasta. Rehellinen lähtötilannekartoitus on hyvä aloitus kulttuurin kehittämiselle, olipa kyseessä riskienhallinta tai tietosuoja-asiat.

6️⃣ Tietoturvallisuudessa yleensä tekninen suojaus on korostettuna, ja ennalta ehkäiseminen sekä jatkostepit ovat jääneet taka-alalle – ethän siis unohda niitä.

7️⃣ Organisaatiossa vallitseva asenne, läpinäkyvyys, esihenkilöiden ja johdon esimerkki sekä moraali ovat asioita, joilla voit vaikuttaa kulttuurin kehittymiseen.

8️⃣ Harjoittelemalla kriisitilanteita, pystytte yhdessä kehittämään toimintaanne sekä lyhentämään palautumisaikaa kriiseistä.

9️⃣ Luokaa organisaatiollenne sellaisia toimintamalleja, jotka toimivat kehittymisenne raameina ja toimivat apulaisina heikkouksien tunnistamisessa.

🔟 Hyödynnä olemassa olevia viitekehyksiä – esimerkiksi ISO 27001, KATAKRI ja Vahti-ohjeistukset. Vaikka päämääränne ei olisikaan sertifioitu tietoturvallisuusjärjestelmä, oman nykytilan arvioinnissa, yhteneväisyyksissä olemassa oleviin laatu-, ympäristö- ja työturvallisuusjärjestelmiin sekä oikein mitoitettujen tulevaisuuden askelmerkkien asettamisessa, on ISO 27001 viitekehyksestä erinomainen hyöty.

Miten Arter rakensi ISO 27001 -standardin mukaisen tietoturvallisuuden hallintajärjestelmän?

ISO 27001 -standardin mukaista tietoturvallisuuden hallintajärjestelmää lähdettiin rakentamaan Arterilla viiden hengen projektiryhmällä. Alusta alkaen oli selvää, että hallintajärjestelmä tullaan mallintamaan Arterin omia ohjelmistoja, ARCia ja IMSiä, käyttäen.

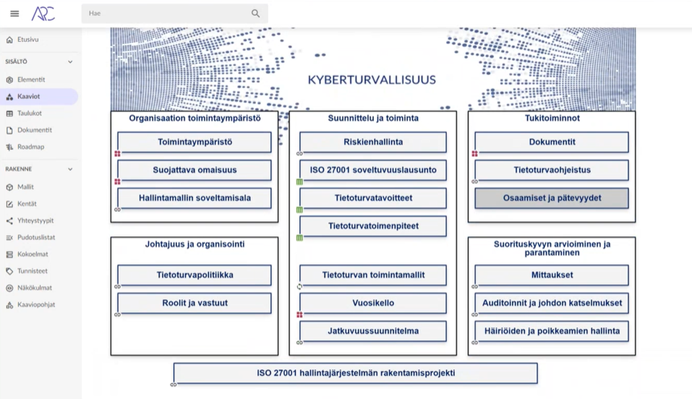

Koska tavoitteenamme oli ISO 27001 -sertifikaatti, lähdimme rakentamaan tietoturvallisuuden hallintamallia standardin keskeisten vaatimuksien mukaisesti, jotka ovat listatu alla olevaan tekstiin. Yllä olevassa kuvassa on näkymä Arterin tietoturvallisuuden hallintamallista ja sen sisältämästä dokumentaatiosta ja kuvauksista.

Arterin ARC-ohjelmisto on kokonaisarkkitehtuurin mallintamisen ja hallinnan työkalu. Ohjelmistoon on mahdollista rakentaa erilaisia hallintamalleja Arterin valmiiden viitekehyksien pohjalta.

ISO 27001 -standardin kymmenen keskeistä vaatimusta ovat:

1️⃣ Toimintaympäristön määritys

2️⃣ Suojattava omaisuus

3️⃣ Johtajuus

4️⃣ Tietoturvapolitiikka

5️⃣ Riskienhallinta

6️⃣Soveltuvuuslausunto

7️⃣Dokumentaatio

8️⃣ Mittarit

9️⃣Auditoinnit ja johdon katselmukset

🔟 Jatkuva parantaminen

Näin olemme hyödyntäneet ARC- ja IMS-ohjelmistoja tietoturvallisuuden hallintajärjestelmän rakentamisessa:

- ARC – Tietoturvallisuuden hallintajärjestelmä on kuvattu ohjelmistoon, yllä kuva mallista. Mallissa on myös linkityksiä IMS-ohjelmistossa olevaan dokumentaatioon ja muuhun mallin kannalta relevanttiin tietoon.

- ARCiin on kuvattuna listaus hallintamalliin vaikuttavista ulkoisista vaatimuksista eli esimerkiksi toimintaamme vaikuttavat lait sekä asetukset.

- ARCiin on tehty myös kuvaukset tietoturvallisuuden hallintakeinoista, tietoturvallisuuden vuosikello, kuvaus suojattavasta omaisuudesta sekä tavoitteet tietoturvallisuuden kehittämiseksi.

- IMS – aiheeseen liittyvä dokumentaatio ja tieto löytyvät IMS-ohjelmistosta. Tietoturvallisuuteen liittyvää tietoa on esimerkiksi tietoturvapolitiikka, tietoturvaohje, riskienhallinta, tietoturvamittarit, sisäiset ja ulkoiset auditoinnit, johdon katselmukset sekä poikkeamahavainnot.

- IMSin avulla henkilöstön tietoon saatettavaa dokumentaatiota voidaan seurata IMS-ohjelmiston lukukuittaustoiminnallisuuden avulla. Näin esimerkiksi auditoinnissa voidaan todentaa se, että henkilöstö on tutustunut organisaation tietoturvapolitiikkaan.

- IMSin raportointityökalun avulla tietoturvapoikkeamien havaitsemisesta ja raportoinnista eteenpäin on tehty mahdollisimman helppoa jokaiselle arterlaiselle. Kirjatut poikkeamat ohjautuvat automaattisesti tietoturvapäällikön tietoon, josta hän osoittaa poikkeamien korjaavat toimenpiteet oikeille henkilöille.

Yllä olevien lisäksi:

- Kehitämme jatkuvasti ISO 27001 -standardin mukaista hallintajärjestelmää PDCA-mallin eli Plan-do-check-act -mallin mukaisesti. Olemme siis määrittäneet tavat ennakoinnille, suojaamiselle, havaitsemiselle sekä toiminnalle tietoturvallisuuden ja sen hallintamallin kehittämiselle liiketoimintaympäristössämme.

- Kehitämme ARC- ja IMS-ohjelmistojemme tietoturvallisuutta jatkuvasti.

- Arterin henkilöstöä koulutetaan tietoturvahallintajärjestelmän ymmärtämisen sekä tietoturvallisten työskentelytapojen tiimoilta.

- Määrittelemme tietoturvakriteerit kumppaneillemme.

- Jaamme konkreettisia tietoturvallisuuteen liittyviä vinkkejä arterlaisille omissa sisäisissä kanavissamme.

Näin pääset alkuun tietoturvallisuuden hallintajärjestelmän rakentamisessa

- Tietoturvallisuuden hallintajärjestelmän toteutus lähtee liikkeelle sitoutumisen ja resursoinnin varmistamisesta sekä projektin käynnistämisestä.

- Tunnistakaa aluksi toimintaympäristö ja suojattavat kohteet sekä organisaatioon kohdistuvat tietoturvallisuuden vaatimukset.

- Tämän jälkeen tehkää toimintasuunnitelma kartoittamalla ja käsittelemällä riskit, valitsemalla hallintakeinot, asettamalla tietoturvallisuustavoitteet sekä kirjaamalla tarvittavat toimenpiteet.

- Laatikaa tietoturvapolitiikka ja jatkuvuussuunnitelma sekä muu tarvittava dokumentaatio kuten vuosikello, roolit ja vastuut.

- Selvittäkää henkilöstön koulutustarpeet riittävän osaamisen varmistamiseksi ja laatikaa viestintäsuunnitelma sisäisille ja ulkoisille sidosryhmillenne.

- Viekää tietoturvallisuuden huomiointi osaksi organisaationne prosesseja.

- Määrittäkää keinonne tietoturvallisuuden jatkuvalle seurannalle. Keinot voivat olla esimerkiksi muutama seurattava keskeinen toiminnan mittari ja sisäinen auditointi tietoturvallisuuden tiimoilta.

- Toteuttakaa suunnitellut toimenpiteet ja täydentäkää sekä kehittäkää tehtyä dokumentaatiota toiminnastanne.

Miten Arter voi auttaa yritystäsi ISO 27001 -standardin mukaan toimimisessa?

- Arterin asiantuntijat auttavat organisaatiotasi toimimaan ja dokumentoimaan toimintanne standardien vaatimusten mukaisesti. Rakennat kanssamme esimerkiksi ISO 27001 mukaisen tietoturvanhallintajärjestelmän.

- Olemme kumppani toiminnan kehittämisessä. Kauttamme saat koulutusta ja konsultointia aiheeseen liittyen.

- Tarjoamme suomalaisen alustan, IMS-ohjelmiston, toimintajärjestelmän rakentamiseen,

kehittämiseen ja ylläpitoon. Tutustu IMS-ohjelmistoon tarkemmin tästä. - Arter ei tee sertifiointiauditointeja.

Vie tietoturvasi seuraavalle tasolle – Lataa ISO 27001 käytännössä -pikaopas käyttöösi

Lue lisää

-

![]() Published on:

Published on: -

![]() Published on:

Published on:NIS2- ja CER-direktiivit käytännössä

-

![]() Published on:

Published on:5 + 5 tietoturvatyön vaikutusta ja haastetta