Blogi

-

Published on:

Published on: -

Published on:

Published on:Onko organisaatiosi laatujärjestelmä ehjä?

-

-

![]() Published on:

Published on:Vinkkimme IMS-ohjelmiston Dokumentit-osion käyttöön

-

![]() Published on:

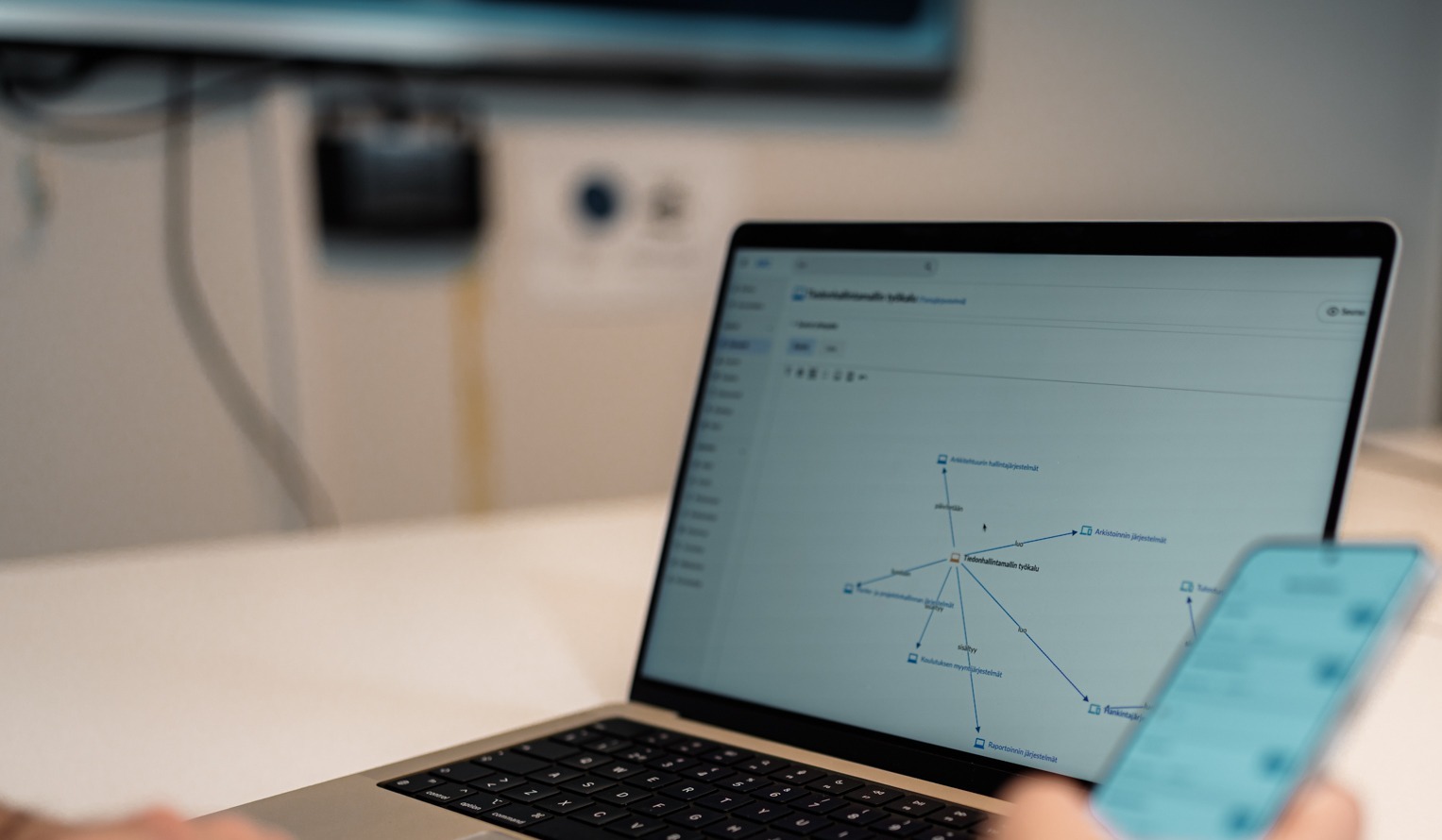

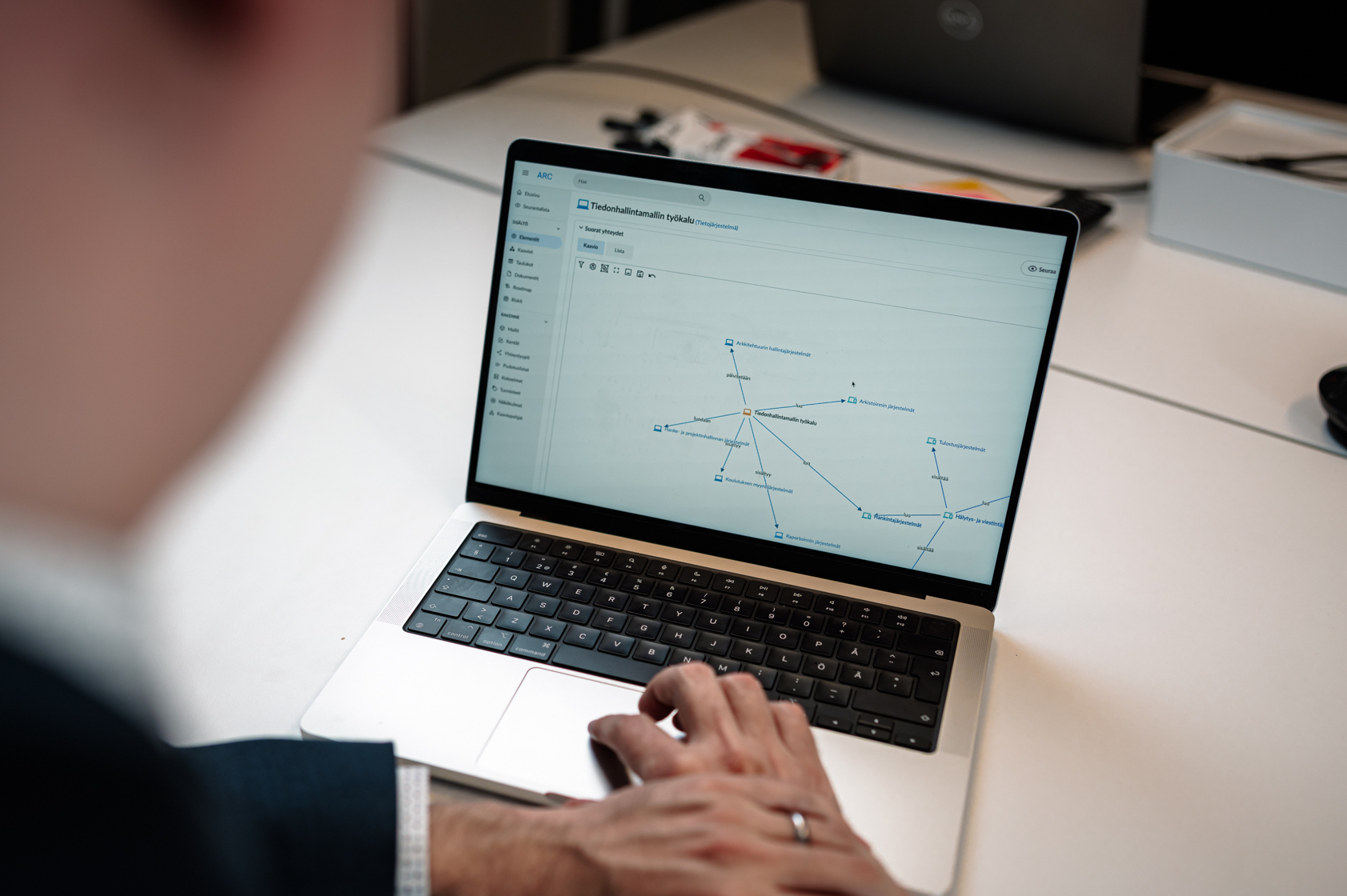

Published on:Kokonaisarkkitehtuuri koko organisaation työkaluksi

-

![]() Published on:

Published on:Sisäinen auditointi jatkuvan parantamisen tukena

-

![]() Published on:

Published on:Ekosysteemien rakentajat ja hajottajat

-

![]() Published on:

Published on:Strategia – Mitä, miksi ja miten?

-

![]() Published on:

Published on:Kyvykkyydet kokonaisarkkitehtuurityössä