Blogi

-

Published on:

Published on: -

Published on:

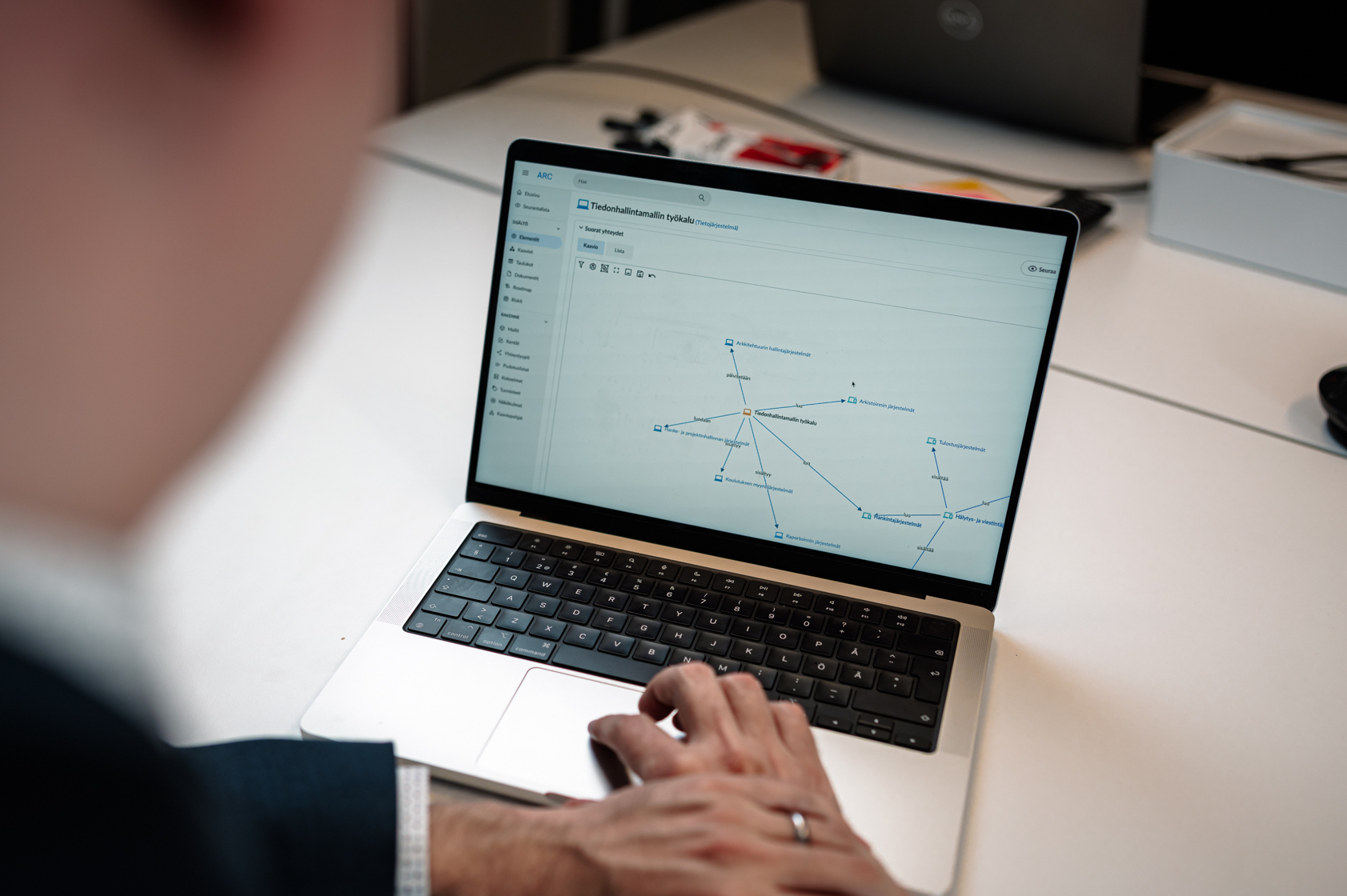

Published on:ARC-ohjelmiston pääkäyttäjän tärkeimmät tehtävät

-

Published on:

Published on:Ovatko prosessikuvaukset vanhanaikaisia?

-

![]() Published on:

Published on:Miten IMS-ohjelmiston käyttöönotto tapahtuu?

-

![]() Published on:

Published on:Tietoturvan hallintajärjestelmän osa-alueet

-

![]() Published on:

Published on:Näin hyödynnät ISO 14001 -standardia vastuullisuustyössä

-

![]() Published on:

Published on:Energiatehokkuuslaki ja ISO 50001

-

![]() Published on:

Published on:ISO 50001 ja sen keskeiset vaatimukset

-

![]() Published on:

Published on:ISO 27001:2022 standardin keskeiset muutokset